PÓLIZA DE GARANTÍA DE

- PRODUCTOS

- Plataforma de Seguridad

- BioStar X | Seguridad local

- BioStar Air | Seguridad en la nube

- BioStar 2

- Control de Acceso

- Unidad de Control de Acceso

- Lector biométricoNEW

- Lector RFID

- Credencial móvil

- Dispositivos Periféricos

- Cerraduras Inalambricas para Puertas

- SOLUCIONES

- SOPORTE

- ACERCA DE

- Blog de notícias e artigos [PO]

- Comunicados de prensa más recientes de Suprema

Um guia para aqueles de nós que não são engenheiros.

À medida que as empresas começam a atualizar os sistemas de controle de acesso baseado em cartões para Controle de Acesso Móvel, existe um mal-entendido generalizado de que móvel é menos seguro. Isso parece estar baseado na ideia de que um cartão de entrada RFID é projetado exclusivamente para fins de controle de acesso e, portanto, deve ser mais seguro. Nada poderia estar mais longe da verdade.

O controle de acesso baseado em cartão tornou-se mais seguro

O primeiro acesso baseado em cartão, introduzido em meados dos anos 70, contava com cartões de tarja magnética. Eles estavam sujeitos a falhas e eram extremamente fáceis de copiar. Por volta de 1990, as empresas o substituíram por cartões que usavam frequência de rádio de 125 kHz (o RF em RFID) para se comunicar com o leitor. Eles eram mais confiáveis, mas simplesmente repassavam uma chave não criptografada de 26 bytes pelo ar. Esses cartões não totalmente criptografados ainda representam 20% do mercado. Ladrões podem cloná-los a vários metros de distância.

Por volta de 2010, fabricantes introduziram uma nova série de cartões usando um sinal de 13,56 MHz de frequência mais alta e inserindo criptografia. Cada um desses cartões possuía uma identificação única, o que significava que empregadores podiam utilizá-los para controlar tempo e frequência. Embora as primeiras versões desses cartões de 13,56 MHz tenham sido hackeadas, os cartões mais novos com criptografia AES de 128 bits ainda não foram comprometidas.

Cartões perdidos e roubados são um risco de segurança

Ainda assim, os cartões são credenciais físicas, geralmente integradas a um crachá com o nome da empresa nele. As pessoas os deixam nas mesas dos cafés. Elas os deixam em seus carros. Elas os derrubam dos bolsos enquanto tentam pegar suas chaves. Cartões perdidos ou roubados representam um grande risco de segurança para as empresas.

Por que o controle de acesso móvel promete ser mais seguro

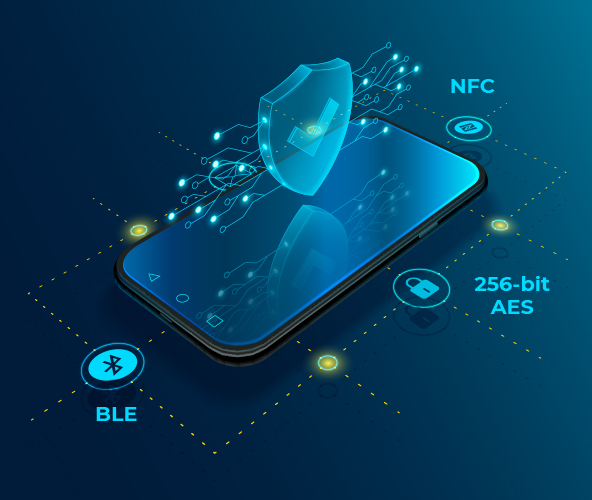

Ao invés de usar cartões RFID passivos, o Controle de Acesso Móvel utiliza os mais novos padrões NFC e BLE. Ambas as tecnologias são usadas para troca de dados sem contato e são pelo menos 20 anos mais novas do que a tecnologia RFID. Quase todos os smartphones vendidos desde 2015 incluem um ou ambos os padrões de comunicação

NFC é uma tecnologia de curto alcance que funciona apenas dentro de alguns centímetros. BLE pode ser usado em distâncias de até 100 metros, mas também inclui suporte para detecção de proximidade. Ambos oferecem suporte a protocolos de criptografia fortes, e essa criptografia forte é a chave para uma boa segurança.

Embora diferentes fabricantes usem padrões diferentes, na Suprema, nossa solução de Acesso Móvel usa criptografia AES de 256 bits para proteger a comunicação entre telefones e nossos leitores. Esse nível de criptografia levaria bilhões de anos para ser hackeada usando os computadores atuais. Nossa plataforma baseada na web para gerenciamento de sistemas de controle de acesso, BioStar 2, também possui certificação ISO 27001, o que significa que atende 26 padrões de gerenciamento de proteção de dados, 114 de controle de proteção de dados e 18 requisitos de gerenciamento de informações pessoais.

Plataformas e aplicativos baseados na web também são recursos importantes da tecnologia do Controle de Acesso Móvel. Eles permitem que os administradores emitam ou revoguem credenciais remotamente, sem a necessidade de fornecer ou coletar um cartão de segurança físico. Isso tem várias vantagens práticas para a segurança.

Em primeiro lugar, significa que qualquer pessoa que entrar em uma instalação pode ter uma credencial móvel que dá acesso apenas aos espaços específicos em que deveria ter permissão de entrar. Convidados só podem entrar em uma sala de reunião específica. Motoristas de entrega só podem entrar na sala de correspondência. Técnicos de reparo só podem entrar na sala de manutenção do sistema de ar. Você entendeu a ideia.

Ser capaz de cancelar remotamente credenciais ou configurá-las para expirarem automaticamente, reduz significativamente os riscos de cartões perdidos ou roubados. Ex-funcionários descontentes não podem entrar. O entregador de água só pode entrar no escritório entre 10h e 14h.

Muitas empresas, incluindo a Suprema, estão trabalhando para combinar Controle de Acesso Móvel com identificação digital para aprimorar o acesso baseado em função. Isso permitirá que administradores autorizem ou limitem automaticamente o acesso a certas áreas de um edifício com base em certos critérios pré-definidos. Por exemplo, apenas funcionários que preencheram uma declaração de bem-estar terão permissão para entrar no refeitório. Apenas funcionários da Equipe do Projeto Super Secreto Z terão permissão para entrar na Sala de Conferências B.

Benefícios de segurança além da tecnologia

Embora possa não parecer uma tecnologia propriamente dita, as pessoas cuidam mais de seus telefones dos que de seus crachás. Elas são significativamente menos propensas a deixar seus telefones desprotegidos do que seriam com o crachá da empresa. Os administradores também podem exigir que as credenciais móveis funcionem apenas no modo “primeiro plano”, o que significa que o telefone deve estar desbloqueado e o aplicativo de controle de acesso deve estar aberto e ativo para desbloquear as portas. Isso adiciona mais uma camada de segurança.

O controle de acesso avançou significativamente desde os primeiros cartões magnéticos. Os sistemas de controle de acesso móvel tornam os edifícios mais seguros do que nunca, ao mesmo tempo em que melhoram a convivência para funcionários, visitantes e até administradores. A seleção de um sistema de controle de acesso exige uma consideração cuidadosa de suas necessidades específicas e das soluções disponíveis. Você pode saber mais sobre soluções de Acesso Móvel da Suprema ou entrar em contato com nosso time de vendas para uma consulta gratuita.